概述:網絡安全問題已經不是一個純技術性的問題,一個完善的網絡安全體系必須合理協調法律、技術和管理三種因素,集成防護、監控和恢復三種技術。無論是在局域網還是廣域網中,網絡完全措施應是能全方位地針對各種不同的威脅和脆弱性,保證網絡信息的保密性、完整性和可用性。絡安全貫穿于OSI 7層模型(物理層、數據鏈路層、網絡層、傳輸層、會話層、表示層、應用層),這是個非常龐大的體系,涉及的知識點也非常復雜,但是對于一個小型公司來說,其實不用花費太大的時間成本在網絡安全上,其實從商業的思維上來思考問題,只要讓對方知道付出的成本低于獲取的回報,那么這個買賣就沒人會做,只要讓黑客明白他想要獲取到的價值低于他要付出的成本他自然而然就放棄攻擊你網站了,就好比你網站上有一噸黃金,如果黑客需要開采這噸黃金,他得付出2噸黃金的成本,那么自然而然就放棄了。不幸的是很多網站,壓根就沒有安全意識,不但沒有給黑客設置障礙,反而是為黑客開通了一條高速公路,在不花吹灰之力的情況就能拿下你網站權限,篡改網站內容,就算價值再低的網站也會被黑客利用。

貴州在國家指定為大數據中心后確實新起了一批小型網站,貴陽做網絡安全,貴陽做網站安全的公司確實少之又少,幾乎就沒有,可見安全意識是非常淡薄的。其實小型公司做網絡安全是比較容易的,以下是科云網絡正對一些小型公司網絡安全解決方案,供大家參考。

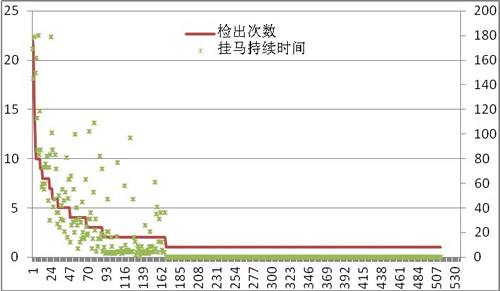

web端實時監測

原理其實很簡單,就是通過安全服務器,模擬各種訪問方式,比如說模擬搜索引擎,訪問網頁,然后查詢網頁的內容,與正常網頁來做對比,分析黑鏈接,分析加密字段,分析惡意跳轉,分析動態js等手段,從而判斷出網頁是否被掛馬,通過短信方式及時告知維護人員,如果網頁上安裝了修復代碼就能自動還原網站良好運行時候的狀態。現在貴陽科云網絡公司已經面全面開發使用,只要在數據庫中提交需要檢查的鏈接,安全服務器會定時訪問分析網頁狀態,實時守護網站安全,不需要任何成本直接申請即可,為貴州的網站安全事業添磚加瓦。

但由于360的算法有很多黑客都已經公開了繞過的360安全監測的黑客代碼,在360安全平臺上科云網絡推出了自己的監測規則,通過與科云安全服務器的數據中心做對比,就能夠加固安全防衛。

服務器防火墻配置

科云網絡使用的防火墻,是國內最為流行的開源項目ModSecurity,防火墻是抵御攻擊最有利的手段,也是最為核心的手段,通過配置各種規則,輔助科云安全服務器里面存儲黑鏈接,黑ip,已經合理利用百度黑鏈數據庫,谷歌黑鏈數據,能給為有效打造一個安全的網絡環境。ModSecurity具有以下顯著的特點:

嵌入式模式部署

ModSecurity是一個可嵌入式的WEB應用防火墻,意思就是它可以做為以apache為基礎的已經提供WEB服務的WEB服務器的一部分。這樣的部署譯意風一些特殊的優勢:

5.1 不改變已有的網絡結構。只需要花幾分鐘就可以為你的WEB服務器添加ModSecurity,而且由于它默認被設計為完全的被動方式,你可以自由的逐步部署并且只使用你需要的特性。同樣也可以根據你的需要輕松的刪除或停用它。

5.2 不存在單點故障。與網絡設備部署方式不同,你不會給你的系統帶來新的故障點。

5.3 絕對支持負載均衡。因為它以嵌入方式運行在WEB服務器上,ModSecurity會自動的利用附加的負載均衡特性。你不需要考慮負載均衡,除非你的系統本來就需要它。

5.4 極少開銷。因為它在WEB服務器進程內工作,不會帶來網絡間接通信的負載,而且只進行最小的分析和數據交換開銷。

5.5 加密或壓縮內容沒問題

基于網絡的部署

在基于apache的反向代理模式上ModSecurity同樣能工作的很好,我們很多客戶選擇這樣做。在這種情形下,裝了ModSecurity的可以保護任一一種WEB服務器(即使它不是apache的)。

6) 可移植性

眾所周知,ModSecurity可以很好的工作在眾多操作系統上,我們的用戶已經將它成功運行在Linux, Windows, Solaris, FreeBSD, OpenBSD, NetBSD, AIX, Mac OS X, 和HP-UX等系統上。

大數據定位攻擊源

貴陽做網絡安全的公司確實不多,能夠提供黑鏈檢測的幾乎就沒有,科云網絡的安全機房,通過蜘蛛不斷爬行中小網站,已經積累了一定的黑鏈接和黑ip資源,有效屏蔽大部分的DDOS攻擊和cc攻擊,有效屏蔽黑鏈和來源于黑ip的訪問,并且數據將不斷積累資源,并利用百度公開的黑鏈資源,合理利用google公開的黑鏈資源,精準定位黑客利用的漏洞,能安全守護網絡的安全。

簡體中文

簡體中文 English

English